Современное развитие информационно-телекоммуникационных сетей, пронизывающих весь мир, одновременно оказывают воздействие на жизнь каждого отдельно взятого человека и на жизнедеятельность всего человечества. Самым ярким примером такого явления выступает Всемирная компьютерная сеть — интернет.

Интернет служит для аккумулирования и передачи информации по всему миру с помощью средств связи. Пользователями Всемирной компьютерной сети являются различные государственные инфраструктуры, физические и юридические лица. Увеличение числа пользователей приводит к возрастанию объема обрабатываемой информации.

Повышенная значимость информации помимо того, что оказывает воздействие на жизнь личности, общества и государства, она также привлекает злоумышленников перехватывать ценную для них информацию. В подобных ситуациях встает вопрос о необходимости защиты информации. Проблема защиты информации имеет свою многовековую историю. Способы перехвата информации зародились еще на заре человеческой цивилизации, где утечка информации об убитом мамонте могла оставить без пищи первобытное племя. С развитием общества способы перехвата информации совершенствовались. К IV веку до н. э. Восток значительно опередил Запад в искусстве разведки. Сунь Цзы писал: «То, что называют предвидением, не может быть получено ни от духов, ни от богов... ни посредством расчетов. Оно должно быть добыто от людей, знакомых с положением противника» [1].

Историческим примером использования промышленного шпионажа (перехвата информации) являются европейские банкирские дома. Цель — обеспечение защиты своих займов и финансовых резервов. Банкирский дом, принадлежавший Ротшильдам, стал создателем одной из самых быстрых и глобальных систем разведки тех времен. В начале двадцатого века сеть Ротшильдов работала быстрее системы межгосударственной связи. В частности, в Лондоне информация о боевых действиях поступала в банк Ротшильдов быстрее, чем к премьер-министру по официальным каналам.

Желанию добывать конфиденциальную информацию всегда препятствовало желание защищать эту информацию. Поэтому развитие средств и методов разведки неразрывно связано с развитием средств и методов защиты информации.

Многие способы защиты информации, появившиеся еще в древние времена, совершенствовались лишь техникой реализации. Например, стенография, как способ защиты информации, пережил развитие в несколько этапов — от сокрытия самого носителя информации до отображения содержания передаваемой информации в аудиосигналах, голографических изображениях.

Вопросам информационной безопасности сегодня уделяется всё больше и больше внимания. Стремление государств к заполучению новых сфер влияния, стремление компаний к увеличению доли присутствия на рынках сбыта и конкурентного преимущества приводят к возникновению шпионажа. Доступ к конфиденциальной информации других государств и компаний позволяет компаниям сокращать расходы на дорогостоящие НИОКР, а порой и опережать своих конкурентов, заполучив результаты их фундаментальных исследований. Так, согласно интервью, с экспертом «Лаборатории Касперского» количество хакерских атак, которые были осуществлены с территории Китая на стратегически важные объекты России, за первые семь месяцев 2016 года выросло более чем в 2,5 раза по сравнению с 2015 годом [2].

В погоне за процветанием в условиях ожесточенной конкурентной борьбы транснациональные корпорации и государства всё чаще прибегают к всё более изощренным способам недобросовестной конкуренции — шпионажу (промышленному или корпоративному). Шпионаж особенно активно используются крупными компаниями. Примерами таких ухищрений могут служить такие факты, как переманивание ценных сотрудников конкурента, внедрение специально обученного человека в противоборствующую компанию в целях «подорвать» бизнес фирмы-конкурента.

Еще одной проблемой, связанной с промышленным шпионажем, является тот факт, что часто корпорации, подвергшиеся какого-либо рода информационной атаке, не принимают действий к последующему выявлению и призыванию к ответственности злоумышленников. Для неразглашения свершившегося акта шпионажа существует множество причин. Многие компании попросту опасаются падения своей репутации. Несмотря на существующую законодательную базу, предназначенную для защиты интеллектуальной собственности компаний и пресечения актов информационной разведки, часто руководство компаний избегает обращения в суд, так как слушания в суде и показания свидетелей могут привести к еще большему раскрытию промышленных секретов.

Это приводит к увеличению спроса на технические средства для раскрытия секретной информации и влечет за собой рост предложения. Рынок специальных средств для промышленного шпионажа развивается беспрестанно. Появляются всё более универсальные и компактные технические средства шпионажа. Для того, чтобы обеспечить надёжную защиту необходимо не только знать возможности и способы применения таких средств, но и создавать технические средства защиты информации, которые бы не уступали в возможностях средствам шпионажа и могли их нейтрализовать.

Обострение ситуации на мировом рынке повышает значимость обеспечения национальной информационной безопасности. Основой в решении такой задачи является защита информации от разведок и от утечки по техническим каналам. Для неправомерного доступа к информации используются различные технические средства, которые сочетают в себе малогабаритность и последние достижения в области оптики, электроники, радиотехники, акустики и других наук.

В первой главе приведены основные понятия и определения защиты информации. Рассмотрены общие методы защиты информации, а также типы утечек информации.

Во второй главе с точки зрения возникновения утечек информации подробно рассмотрены аспекты работы систем пространственного электромагнитного зашумления и приведена сравнительная характеристика различных шумогенераторов.

Ключевым понятием защиты информации от утечки по техническим каналам выступает объект защиты, то есть сама информация. Согласно Федеральному закону Российской Федерации от 27.07.2006 № 149-ФЗ «Об информации, информационных технологиях и о защите информации» информация — это сведения (сообщения, данные) независимо от формы их представления. В то же время данные — это информация, представленная на материальном носителе в виде букв, цифр, символов, знаков, изображений, характеристик физических полей и физических величин и т. п. В качестве материального носителя может выступать бумага, фотопленка, магнитный, оптический диск, флеш-накопитель.

Информация, которая является предметом собственности подлежит защите в соответствии с требованиями правовых документов или требованиями, которые установлены собственником информации [3]. Чаще всего такая информация имеет ограниченный доступ и содержит сведения конфиденциального характера или сведения, которые могут быть отнесены к государственной тайне.

Как правило, любая информация подвергается ряду операций: сбору, накоплению, вводу, выводу, передачи, преобразованию, другими словами — обработке. Технические средства, которые обрабатывают конфиденциальную информацию называют техническими средствами приема, обработки, хранения и передачи информации (сокращенно ТСПИ). Примерами ТСПИ могут служить любые системы звукоусиления, электронно-вычислительная техника, системы звукозаписи.

Совместно с ТСПИ используются вспомогательные технические средства и системы (ВТСС). Они используются вместе с ТСПИ и находятся в зоне электромагнитного поля, но они непосредственно не участвуют в обработке конфиденциальной информации. К ВТСС относят системы пожарной сигнализации, системы охранной сигнализации, электробытовые приборы и т. п.

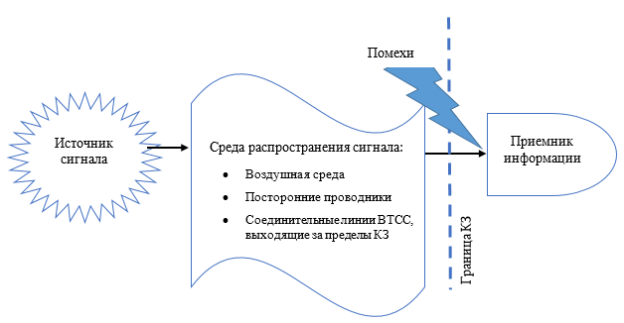

Не менее важным определением является технический канал утечки информации (в сокращенной форме — ТКУИ). ТКУИ представляют собой совокупность объекта разведки, технического средства разведки, с помощью которого добывается конфиденциальная информация, и физической среды, в которой осуществляется распространение информационного сигнала [4].

ВТСС зачастую выходят за пределы зоны, в которой исключено появление посторонних лиц, транспортных средств без постоянных иди временных пропускных документов. Такие зоны называют контролируемыми (сокращенно КЗ). ВТСС, выходящие за пределы КЗ могут служить каналом утечки информации. Кроме того, каналом утечки информации могут служить соединительные линии ВТСС, выходящие за пределы КЗ, кабели, провода, системы водо- и теплоснабжения, не относящиеся ни к ТСПИ, ни к ВТСС, но проходящие через помещения, где установлены эти технические средства. Такие кабели, провода и системы называют посторонними проводниками. Более наглядна схема ТКУИ представлена на рисунке 1.

Рис. 1. Схема технического канала утечки информации [5]

Во избежание утечки информации по ТКУИ в помещениях устанавливаются различные технические средства, способные воспрепятствовать просачиванию информационного сигнала. Защита информации, которая обрабатывается техническими средствами, производится с помощью активных и пассивных средств и методов. Пассивные методы основаны на использовании экранирования и фильтрации, что ведет к ослаблению уровней побочных электромагнитных излучений и наводок ТСПИ и, как следствие, к уменьшению соотношения сигнала к шуму до определенных величин, при которых выделение информации на фоне естественных шумов не представляется возможным.

Одним из направления действия пассивных методов защиты информации является ослабление побочных электромагнитных излучений (информационных сигналов) ТСПИ на границе контролируемой зоны до определенных величин. Другим направлением пассивных методов защиты является ослабление наводок побочных электромагнитных излучений ТСПИ в посторонних проводниках и соединительных линиях ВТСС, которые выходят за пределы подконтрольной зоны. И, наконец, пассивные методы защиты информации также предназначены для того, чтобы исключить просачивание третьим направлением действия пассивных методов защиты информации является ослабление или полное исключение просачивания информационных сигналов ТСПИ в цепи электропитания, выходящие за пределы контролируемой зоны, до определенных величин.

Зачастую при применении пассивных методов защиты, на границе КЗ соотношение сигнала и шума превышает допустимую величину. В этом случае применяются другие меры защиты — активные методы, основанные на генерации помех средствам разведки. Активные методы защиты информации нацелены на создание маскирующих электромагнитных помех до величин, обеспечивающих невозможность выделения средствами разведки ценного информационного сигнала ТСПИ. Создание маскирующих электромагнитных помех производится с целью уменьшения соотношения сигнала к шуму на границы КЗ до величин, определенных так, как было в предыдущем предложении. Активные методы защиты с этой же целью применяются в посторонних проводниках и соединительных линиях ВТСС и для исключения просачивания информационных сигналов ТСПИ в цепи электропитания путем фильтрации информационных сигналов. С помощью активных методов защиты также осуществляется ослабление побочных электромагнитных излучений ТСПИ и их наводок в посторонних проводниках путем экранирования ТСПИ и их соединительных линий.

Маскирующие электромагнитные помехи создаются с помощью систем пространственного и линейного зашумления. Пространственное электромагнитное зашумление применяется для исключения перехвата побочных электромагнитных излучений по электромагнитному каналу. Линейное электромагнитное зашумление используется для исключения съема наводок информационных сигналов с посторонних проводников и соединительных линий ВТСС [6].

Системы линейного зашумления используются в качестве маскировки опасных сигналов в посторонних проводниках и соединительных линиях ВТСС, которые выходят за пределы КЗ. Их применение обосновано в случаях, когда расстояние ТСПИ до границы КЗ больше, чем зона R2. Зона R2 представляет собой пространство вокруг ТСОИ, на границе и за пределами которого напряжённость электрической или магнитной составляющей электромагнитного поля не превышает допустимого (нормированного) значения.

Простейшие системы линейного электромагнитного зашумления представляют собой генераторы шумового сигнала, вырабатывающие шумовое маскирующее напряжение с определенными энергетическими, спектральными и временными характеристиками. Такие генераторы подключаются в зашумляющую линию, она же посторонний проводник. Наибольшее распространение такие системы получили при необходимости зашумления линий электропитания.

Пространственное зашумление позволяет исключить утечку информации как по электромагнитным, так и по электрическим каналам. Это осуществимо благодаря тому, что генерируемые помехи наводятся в соединительные линии ВТСС и посторонние проводники, которые выходят за пределы КЗ.

Система пространственного зашумления должна отвечать пяти требованиям. Во-первых, такая система должна создавать электромагнитные помехи в диапазоне частот возможных побочных электромагнитных излучений ТСПИ. Второе требование: создаваемые помехи не должны иметь регулярной структуры. В-третьих, уровень создаваемых помех по электрической и по магнитной составляющей поля должен обеспечить соотношение сигнала и шума на границе КЗ зоны меньше допустимого значения во всем диапазоне частот возможных побочных электромагнитных излучений ТСПИ. Четвертое требование — система должна создавать помехи как с горизонтальной, так и с вертикальной поляризацией. Для этого уделяется особое внимание выбору антенн для генераторов. И наконец, пятое требование — на границе контролируемой зоны уровень помех, создаваемых системой пространственного зашумления, не должен превышать требуемых норм по ЭМС.

В случае, когда соотношение опасного сигнала к шуму на границы КЗ не превышает допустимого значения, то цель пространственного зашумления считается достигнутой. Допустимое значение рассчитывается по определенным методикам для каждой частоты информационного побочного электромагнитного излучения ТСПИ [7].

Источником шумовых колебаний в генераторах электромагнитного шума является стабилитрон — полупроводниковый диод, работающий в так называемом режиме лавинного пробоя при обратном смещении электронно-дырочного перехода. Принцип работы диода заключается в следующем. При приложении напряжения к диоду возникает лавинный пробой диэлектрика, сопровождающийся процессом неустойчивой ударной ионизации. Ударная ионизация — ионизация атома при ударе о него электрона. Ударная ионизация протекает в режиме непрерывного возникновения и срыва. При этом имеет место случайная генерация новых носителей зарядов, которая и является источником шума в системе. Лавинный диод может работать в диапазоне частот 0,1 … 340 ГГц.

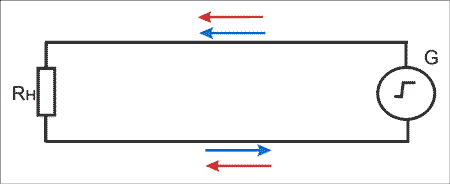

Системы пространственного зашумления, как правило, применяются помехи типа «белого шума» или «синфазные помехи» [8]. Принцип действия синфазных помех отражен на рисунке 2. Синим цветом отражено прохождение информационного сигнала, а красным наведенная синфазная помеха, наведенная на оба проводника линии передачи и распространяющаяся к нагрузке Rн. На Rн происходит суммирование обоих сигналов, что приводит к искажению информационного сигнала.

Рис. 2. Принцип действия синфазных помех

Такие системы пространственного зашумления применяются для защиты ПЭВМ. В качестве сигнала помех в этих системах используются импульсы случайной амплитуды, которые синхронизированы по форме и времени существования с импульсами информационного сигнала. Таким образом, сигнал помех по своему спектральному составу является идентичным спектру побочный электромагнитных излучений ПЭВМ. Иными словами, система пространственного зашумления вырабатывает «имитационную помеху», которая соответствует по спектральному составу скрываемому сигналу [8].

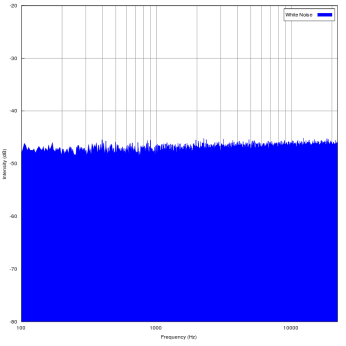

В настоящее время наибольшее распространение получили системы пространственного зашумления, которые используют помехи типа «белый шум». На рисунке 3 приведен спектр, так называемого, «белого шума» спектральные составляющие которого равномерно распределены по всему диапазону задействованных частот.

Рис. 3. Спектральная плотность «белого шума»

Такие системы излучают широкополосный шумовой сигнал с равномерно распределенным энергетическим спектром во всем рабочем диапазоне частот. При этом шумовой сигнал значительно превышает уровень побочных электромагнитных излучений. Системы пространственного электромагнитного зашумления с использованием помехи типа «белый шум» применяются для защиты широкого класса технических средств: электронно-вычислительной техники, систем звукового сопровождения, систем внутреннего телевидения, систем звукоусиления. Генераторы шума выполняются двух видов. Первый вариант — в виде отдельного блока с питанием от сети 220 В. Внешний вид генераторов первого типа представлен на рисунках 4 и 5.

Рис. 4. Генератор шума «Гном-3»

Рис. 5. Генератор шума «ГШ-1000»

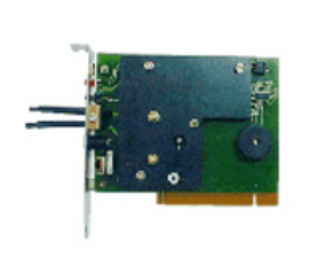

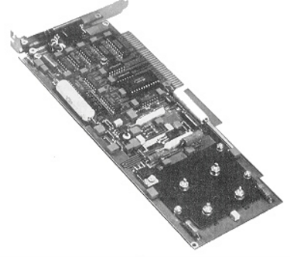

Второй тип генераторов шума представляет собой отдельную плату, встраиваемую в свободный слот системного блока ПЭВМ с питанием от общей шины компьютера. На рисунках 6 и 7 приведены некоторые виды подобных генераторов.

Рис. 6. Шумогенератор «ГШ-К-1000»

Рис. 7. Шумогенератор «Смог»

Диапазон рабочих частот генераторов шума от 0,01... 0,1 до 1000 МГц. При мощности излучения около 20 Вт обеспечивается спектральная плотность помехи от 40 до 80 дБ. Основными характеристиками шумогенераторов являются:

ꟷ спектральная плотность мощности шума;

ꟷ рабочий диапазон частот;

ꟷ ресурс.

Также важным показателем работы генератора шума является энтропийный коэффициент качества шума — это степень ухудшения информационно-энергетического показателя при применении вместо стандартного гауссова шума («белого шума») реальной помехи. Данный коэффициент определяется как:

![]() [10](1)

[10](1)

Где

В таблице 1 приведены основные характеристики рассматриваемых генераторов шума.

Таблица 1

Основные характеристики генераторов шума, используемых всистемах пространственного зашумления [6]

|

Наименование характеристик |

Тип (модель) |

|||

|

ГШ-1000 |

ГШ-К-1000 |

Смог |

Гном-3 |

|

|

Рабочий диапазон частот, МГц |

0,1... 1000 |

0,1... 1000 |

0,00005... 1000 |

0,01... 1000 |

|

Спектральная плотность мощности шума, дБ |

40... 75 |

40... 75 |

55... 80 |

45... 75 |

|

Вид антенны |

Рамочная жесткая |

Рамочная мягкая |

Подставки под монитор и принтер |

Рамочная гибкая |

|

Конструктивное исполнение |

Переносной |

Бескорпусной, вставляется в слот ПЭВМ |

Бескорпусной, вставляется в слот ПЭВМ |

Стационарный |

|

Ресурс, час |

20000 |

20000 |

||

В системах пространственного зашумления в основном используются слабонаправленные рамочные жесткие и гибкие антенны. Рамочные гибкие антенны выполняются из обычного провода и разворачиваются в двух-трех плоскостях, что обеспечивает формирование помехового сигнала как с вертикальной, так и с горизонтальной поляризацией во всех плоскостях [11].

Системы пространственного зашумления создают помехи радиоэлектронным средствам, поэтому при использовании такой системы необходимо провести исследования на ЭМС. Кроме того, система пространственного электромагнитного зашумления воздействуют на человека, а, значит, при в воде в эксплуатацию системы необходимо помнить о том, что генерируемые помехи должны соответствовать требованиям санитарно-гигиенических норм. Т. к. нормы на уровни электромагнитных излучений по требованиям ЭМС значительно строже, то основное внимание должно быть направлено на достижение норм ЭМС.

Защита конфиденциальной информации осуществляется, как с помощью активных, так и с помощью пассивных средств и методов. Пассивные методы ведут к ослаблению уровней побочных электромагнитных излучений, что позволяет сохранить конфиденциальность информации, т. к. её выделение на фоне естественных шумов не представляется возможным.

Но часто встречаются ситуации, когда выделение информации на границе КЗ становится более реализуемым, в этом случае применяются активные методы, основанные на генерации маскирующих помех. Маскирующие электромагнитные помехи создаются с помощью систем пространственного и линейного зашумления. Линейное электромагнитное зашумление используется для исключения съема наводок информационных сигналов с посторонних проводников и соединительных линий ВТСС.

Пространственное зашумление позволяет исключить утечку информации как по электромагнитным, так и по электрическим каналам. Системы пространственного зашумления, как правило, применяются помехи типа «белого шума». Такие системы излучают широкополосный шумовой сигнал с равномерно распределенным энергетическим спектром во всем рабочем диапазоне частот. При этом шумовой сигнал значительно превышает уровень побочных электромагнитных излучений. Системы пространственного электромагнитного зашумления с использованием помехи типа «белый шум» применяются для защиты широкого класса технических средств. Генераторы шума в виде отдельного блока обладают меньшей габаритностью и весом.

Литература:

- Сёмкин С. Н., Сёмкин А. Н. Основы правового обеспечения защиты информации. Учебное пособие для вузов. М — 238 с.: ил. 2008.

- Stepan Kravchenko. Russia More Prey Than Predator to Cyber Firm Wary of China .Публикация: 26.08.2016 г. [Электронный ресурс]. — Режим доступа: https://www.bloomberg.com

- Федеральный закон Российской Федерации от 27.07.2006 № 149-ФЗ «Об информации, информационных технологиях и о защите информации».

- Хореев А. А. Защита информации от утечки по техническим каналам. Часть 1. Технические каналы утечки информации. — М.: Гостехкомиссия РФ, 1998. — 320 с.

- Хореев А. А. Технические каналы утечки информации, обрабатываемой средствами вычислительной техники. журнал «Специальная техника», № 2, 2010 год (стр. 39–56).

- Хореев А. А. Способы и средства защиты информации. — М.: МО РФ, 1998. — 316 с.

- Викторов А. Д., Генне В. И., Гончаров Э. В. Побочные электромагнитные излучения персонального компьютера и защита информации // Защита информации. — 1995. N 3. — С. (69-72).

- Генне В. И. Защита информации от утечки через побочные электромагнитные излучения цифрового электромагнитного оборудования // Защита информации. — 1998. № 2. — С. 89... 95.

- Пашук М. Ф., Панычев С. Н., Суровцев С. В. Универсальный показатель для оценки эффективности маскирующих и имитационных радиопомех. [Электронный ресурс]. — Режим доступа: http://www.ntc-reb.ru/article13.html

- Калинина Н. Г. Как уберечься от «телефонного уха» и сохранить конфиденциальность переговоров? // БДИ. — 1997. — № 5. — С. 28... 31.