В данной работе рассмотрен метод дешифрования систем, основанных на эллиптических кривых — квантовый алгоритм Шора.

Ключевые слова: криптография, квантовый компьютер, кубит.

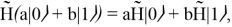

В ближайшем будущем ожидается переход от классических вычислений к квантовым. Одна из первых моделей квантового компьютера была предложена Р. Фейнманом в 1981 г. [1]. Квантовый компьютер использует для вычисления не обычные (классические) алгоритмы, а процессы квантовой природы, так называемые квантовые алгоритмы, использующие квантово-механические эффекты — квантовый параллелизм и квантовая запутанность. Если классический компьютер в каждый момент времени может находиться только в одном состоянии

где

Иные фундаментальные основы квантовой информатики требуют иного подхода в том числе и к криптографии. Одним из современных методов шифрования информации является использование эллиптических кривых.

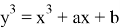

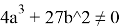

Эллиптическая кривая — это плоская кривая, описываемая уравнением (2):

где

Рис. 1. Эллиптическая кривая с

На использовании эллиптических кривых, например, основывается ГОСТ 34.10–2018 [4], регламентирующий создание и проверку цифровой подписи.

Классическими средствами данный метод шифрования практически не дешифруем. Однако ситуация меняется при использовании квантовых вычислений. Шифрование с использованием эллиптических кривых уязвимо к использованию алгоритма Шора — квантового алгоритма, предназначенного для факторизации (разложения числа на простые множители), позволяющий разложить число

Алгоритм Шора имеет вероятностный характер. Первый источник случайности встроен в классическое вероятностное сведение разложения на множители к нахождению периода некоторой функции. Второй источник появляется из необходимости наблюдения квантовой памяти, которое также даёт случайные результаты.

Данный алгоритм в основе своей сводится к перебору вариантов. Схематически его можно разделить на два этапа:

1) Классический

2) Квантовый

В классическом этапе разложения числа

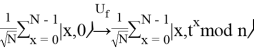

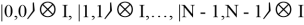

Для осуществления квантовой части алгоритма вычислительная схема представляет собой два квантовых регистра

1)

Перевод начального состояния

2)

Применение унитарного преобразования

3)

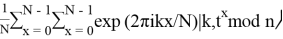

Применение квантового Фурье-преобразования к (5). В двумерной плоскости

4)

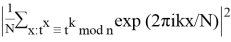

Измерение регистра

В результате получаем

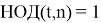

Далее находим наилучшее приближение снизу к

Пробуем

Литература:

- Feynman R. Simulating Physics with Computers (англ.) // International Journal of Theoretical Physics — Springer Science+Business Media, 1982. — Vol. 21, Iss. 6 / 7. — P. 467–488. — ISSN 0020–7748; 1572–9575 — doi:10.1007/BF02650179

- Щука А. А. Наноэлектроника: учебник для бакалавриата и магистратуры — М.: Издательство Юрайт, 2017. — 297 с.

- Joseph H. Silverman. The Arithmetic of Elliptic Curves. — N. Y.: Springer, 2009. — P. 42–43,59,137–138. — 408 p. — ISBN 978–0–387–09493–9.

- ГОСТ 34.10–2018. Информационная технология. Криптографическая защита информации. Процессы формирования и проверки электронной цифровой подписи — М.: Стандартинформ, 2018. — 16 с.

- Shor P. Algorithms for Quantum Computation: Discrete Logarithms and Factoring (англ.) // Foundations of Computer Science, 1994 Proceedings., 35th Annual Symposium on — IEEE, 1994. — P. 124–134. — ISBN 0–8186–6580–7 — doi:10.1109/SFCS.1994.365700