Анализ состава угроз для информационной безопасности в высокоорганизованных системах типа «Умный город»

Автор: Дупленко Александр Геннадьевич

Рубрика: 1. Информатика и кибернетика

Опубликовано в

V международная научная конференция «Современные тенденции технических наук» (Казань, май 2017)

Дата публикации: 03.05.2017

Статья просмотрена: 746 раз

Библиографическое описание:

Дупленко, А. Г. Анализ состава угроз для информационной безопасности в высокоорганизованных системах типа «Умный город» / А. Г. Дупленко. — Текст : непосредственный // Современные тенденции технических наук : материалы V Междунар. науч. конф. (г. Казань, май 2017 г.). — Казань : Бук, 2017. — С. 3-5. — URL: https://moluch.ru/conf/tech/archive/230/12368/ (дата обращения: 28.04.2025).

В статье представлены результаты анализа угроз для информационной безопасности в системах типа «Умный город». Состав угроз предложено классифицировать по их потенциальным носителям (разработчики информационного обеспечения, обслуживающий персонал, пользователи и злоумышленники), а также по направлениям (угрозы сбоя функционирования системы вследствие программных ошибок, внешних проблем с оборудованием, проблем с данными и нарушения информационного обмена).

Ключевые слова: информационная безопасность, криптографическая защита, угроза информационной безопасности, умный город

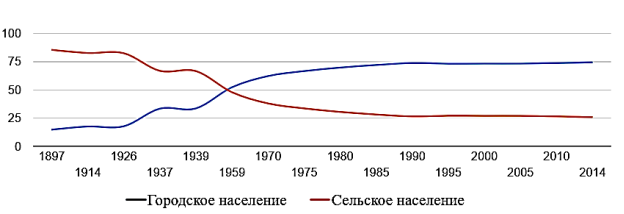

Одной из тенденций развития человеческого общества в последние десятилетия является стремительный рост городского населения. По некоторым оценкам, прирост населения городов в мире в совокупности за последние десять лет составил около 40 процентов [1, с. 10]. В дореволюционной России в 1913 г. на долю городских жителей приходилось лишь 18 процентов, в 1985 г. — 72,4 процента. К началу 2016 г. доля городского населения в России выросла до 74,1 процента (рис. 1).

Рис. 1. Соотношение городского и сельского населения России [2]

Рис. 1. Соотношение городского и сельского населения России [2]

Значительный прирост городского населения имеет целый ряд негативных последствий, одним из наиболее опасных среди которых является повышенная нагрузка на службы, обеспечивающие функционирование городской инфраструктуры. Во многих странах наблюдается значительное отставание технических и технологических характеристик всех инфраструктурных служб от требований, которые предъявляет все более интенсивное их использование. Не являются исключением и российские города.

Одновременно в мире все более активно развиваются технологии, позволяющие добиваться эффекта «умного» дома, района или даже города. Данные высокоорганизованные системы так и называют — «Умный дом», «Умный город» и т. п. Их задачей является повышение эффективности систем энерго-, водо- и теплоснабжения, водоотведения и пр., обеспечение безопасности и комфорта. К настоящему времени в мире насчитывается, по некоторым оценкам, около 140 проектов «Умного города» разной степени завершенности Большинство из данных проектов сконцентрированы в Северной Америке и Западной Европе [3].

Конкретные решения «умных технологий» уже находят эффективное применение в самостоятельных градостроительных проектах. Однако пока они не интегрированы в общий план строительства. Поэтому в масштабах города такие проекты решают чаще всего второстепенные функции, а их внедрение сопряжено с лишними затратами [4].

Поскольку высокоорганизованные системы типа «Умный город» связаны с объектами жизнеобеспечения населения, их умышленные либо неумышленные сбои и повреждения могут представлять серьезную угрозу. Этим объясняется высокий интерес к исследованиям по обеспечению информационной безопасности данных систем.

Под угрозами информационной безопасности многие специалисты понимают потенциальную возможность нарушения доступности, целостности и конфиденциальности информации. При этом угроза может быть реализована исполнителем, процессом или стихией [5, с. 3]. Применительно к системе «Умный город» самую большую опасность представляет несанкционированный доступ вследствие нарушения ее доступности, результатом чего могут быть сбои функционирования с последующим выводом из строя систем жизнеобеспечения.

Не такую большую физическую, но не меньшую для успешности реализации проекта «умного города» опасность представляет угроза несанкционированного доступа к данным, которые централизованные системы получают от отдельных пользователей. Практически все создаваемые «умные» системы связаны с данными, предоставляемыми индивидуальными гражданами, «умный город» предоставляет им бесплатные средства коммуникаций и возможность обмениваться своими данными. По оценке экспертов, в 2016 г. суммарно «умные» города насчитывают около 1,6 млрд подключенных устройств, рост по сравнению с 2015 годом составляет 39 процентов [4]. Но если жители города не будут уверены в защите своих персональных данных, они будут отказываться от использования «умных технологий», а это сделает невозможным функционирование «умного города». Таким образом, для создания высокоорганизованных систем типа «Умный город» необходимо обеспечить соблюдение строгих стандартов, касающихся защиты персональных данных. Жители города должны быть уверены, что их данные будут использоваться только по назначению, а взаимный обмен безопасен и гарантирует достоверность передаваемой информации. Возникает проблема оценки удовлетворенности пользователей «умных технологий» оказываемыми им информационными услугами, выявления их предпочтений и обеспечения лояльности [6, с. 3].

Состав угроз для информационной безопасности в высокоорганизованных системах типа «Умный город» мы бы предложили классифицировать по их потенциальным носителям (разработчики информационного обеспечения, обслуживающий персонал, пользователи и злоумышленники), а также по направлениям угрозы — угрозы сбоя функционирования системы вследствие программных ошибок, внешних проблем с оборудованием, проблем с данными и нарушения информационного обмена. В общем виде их можно соотнести следующим образом (таблица 1):

Таблица 1

Состав угроз для информационной безопасности ввысокоорганизованных системах типа «Умный город»

|

Причина угрозы сбоя системы |

Разработчики ПО |

Обслуживающий персонал |

Пользователи |

Злоумышленники |

|

Программные ошибки |

+ |

|

|

|

|

Проблемы с оборудованием |

|

+++ |

+ |

+++ |

|

Проблемы с данными |

|

++++ |

+ |

++ |

|

Информационный обмен |

+ |

++ |

+ |

+++ |

Потенциальными носителями угрозы сбоя функционирования системы «Умный город» вследствие ошибок в программном обеспечении являются его разработчики.

К угрозам сбоя функционирования системы вследствие внешних проблем с оборудованием можно отнести хищение оборудования обслуживающим персоналом или злоумышленниками; неумышленный или умышленный вывод из строя (уничтожение) оборудования, а также носителей данных.

К угрозам сбоя функционирования системы вследствие проблем с данными относятся порча данных, их модификация при разрешенном доступе (обслуживающий персонал) как умышленные, так и неумышленные, ошибки ввода, искажение данных и ввод ложной информации при несанкционированном доступе и т. п.

К угрозам сбоя функционирования системы вследствие нарушения информационного обмена можно отнести блокирование (установка помех, закладок) ТС, каналов связи, проходов, задержку передачи информации (замедление, выставление доп. требований, пауза…); выход системы из штатного режима эксплуатации в силу случайных или преднамеренных действий обслуживающего персонала, пользователей, злоумышленников (превышение расчетного числа запросов, чрезмерный объем обрабатываемой информации и т. п.).

Соответственно, в качестве направлений снижения угроз информационной безопасности в высокоорганизованных системах типа «Умный город» можно предложить следующие.

Во-первых, анализ и тестирование предлагаемого к использованию программного обеспечения с целью проверки обеспечения защиты от специфических угроз для систем подобного типа.

Во-вторых, обеспечение контроля за действиями обслуживающего персонала систем «Умный город», который должен включать разделение режимов доступа, сохранение информации о произведенных операциях, введенных, скаченных и переданных данных, автоматическую блокировку команд, которые создают опасность сбоя функционирования отдельного оборудования или всей системы и т. д.

В-третьих, обеспечение контроля за действиями пользователей системы «Умный город» с целью предотвращения возможных проблем с функционированием оборудования, данными и информационным обменом.

В-четвертых, предотвращение несанкционированного доступа к оборудованию, базам данных, каналам связи системы «Умный город», что должно включать в себя целый комплекс мер. Одним из важнейших направлений при этом являются криптографические методы защиты информации.

Литература:

- Владимирова Т. А., Соколов В. Г., Соколов С. А. Надежность функционирования и развития экономических систем с высоким технологическим укладом // Сибирская финансовая школа. 2015. — № 6 (113). — С. 7–12.

- Официальная статистика. Население // Федеральная служба государственной статистики, 2017. URL: http://www.gks.ru/wps/wcm/connect/rosstat_main/rosstat/ru/statistics/population/ (дата обращения: 21.02.2017)

- Дрожжинова В. А. Умные города: потенциал и перспективы развития в регионах России // Сайт НИУ «Высшая школа экономики». 2016. URL: https://irsup.hse.ru/news/120291071.html (дата обращения: 21.02.2017).

- Новиков И. Интернет вещей и «умные» города: рекомендации экспертов / Сайт «PCWeek». 27.07.2016. URL: https://www.pcweek.ru/iot/article/detail.php?ID=186989 (дата обращения: 21.02.2017).

- Курчеева Г. И., Денисов В. В. Угрозы для информационной безопасности в высокоорганизованных системах типа «Умный город» // Интернет-журнал «Науковедение» Том 8, № 3 (2016). URL: http://naukovedenie.ru/PDF/146EVN316.pdf (дата обращения: 11.10.2016).

- Дупленко Н. Г., Леванова Н. Е. Повышение инновационной активности предприятия с помощью инструментов внутреннего маркетинга // Экономика. Управление. Право. 2011. № 4. С. 03–07.

Ключевые слова

Информационная безопасность, угроза информационной безопасности, умный город, криптографическая защитаПохожие статьи

Информационная безопасность в малом и среднем бизнесе. Алгоритмы и действия

В статье представлен алгоритм по повышению информационной безопасности в компаниях среднего и малого бизнеса. Рассмотрены основные угрозы, возникающие в различных предприятиях, связанных с интернет преступниками и методы их предотвращения. В анализе ...

Классификация систем поддержки принятия решений для использования в системе управления событиями и информацией о безопасности

В статье представлен обзор типов систем поддержки принятия решений (СППР) с целью определения оптимального решения для использования в SIEM-системах, рассмотрены возможные способы интеграции СППР в Государственную систему обнаружения, предупреждения ...

Современные технологии защиты информации в распределённых системах

В статье рассматривается проблема обеспечения защищенности информации в распределённых информационных системах и безопасности таких систем, построенных на базе современных, высокоскоростных, компьютерных сетей. Применение и возможности средств защиты...

Разработка портала по исследованию уязвимостей веб-приложений и сайтов

В статье описывается разработка интерактивного образовательного портала для исследования уязвимостей веб-приложений. Представленный инструмент позволяет практиковаться в выявлении и устранении угроз информационной безопасности, таких как SQL-инъекция...

Современные системы автоматизированного динамического анализа вредоносных файлов

Статья посвящена исследованию трех современных систем автоматизированного динамического анализа вредоносных файлов: Cuckoo Sandbox, Anubis и DRAKVUF. Показано значение подобных систем в области изучения функциональности вредоносных программ. Раскрыты...

Информационная безопасность дистанционной работы в условиях пандемии

В данной статье рассматриваются основы информационной безопасности сотрудников, которые осуществляют свою трудовую деятельность на удаленной работе. Показаны основные уязвимости и угрозы, характерные для удаленной работы и безопасности удаленного дос...

Классификация состояний информационной системы по критерию безопасности

В статье рассмотрена проблема идентификации нарушений безопасности в информационной системе предприятия посредством анализа и классификации событий системы. Проанализирована динамика нарушений безопасности информации в организации. Сделан вывод, что ...

Информационная безопасность в системе государственной и муниципальной службы при реализации системы «Умный город» (SmartCity)

В статье анализируется тема информационной безопасности в системе государственного и муниципального управления в Российской Федерации, а также влияние на систему «Умный город» SmartCity.

Применение системы управления проектами для организации работы специалиста по безопасности в образовательной организации

В данной статье анализируются существующие системы управления проектами. Исследование автоматизации управления в образовательных учреждениях выявило необходимость оптимизации рабочего процесса специалистов по безопасности. В статье представлены опред...

Разработка DLP-системы с использованием алгоритмов глубокого анализа трафика

В ходе научной работы рассмотрены основные лидеры рынка Data Leak Protection — систем, предназначенных для корпоративных сетей малого и среднего бизнеса. Проведен сравнительный анализ рассмотренных систем по каналам утечки информации и выявлены сущес...

Похожие статьи

Информационная безопасность в малом и среднем бизнесе. Алгоритмы и действия

В статье представлен алгоритм по повышению информационной безопасности в компаниях среднего и малого бизнеса. Рассмотрены основные угрозы, возникающие в различных предприятиях, связанных с интернет преступниками и методы их предотвращения. В анализе ...

Классификация систем поддержки принятия решений для использования в системе управления событиями и информацией о безопасности

В статье представлен обзор типов систем поддержки принятия решений (СППР) с целью определения оптимального решения для использования в SIEM-системах, рассмотрены возможные способы интеграции СППР в Государственную систему обнаружения, предупреждения ...

Современные технологии защиты информации в распределённых системах

В статье рассматривается проблема обеспечения защищенности информации в распределённых информационных системах и безопасности таких систем, построенных на базе современных, высокоскоростных, компьютерных сетей. Применение и возможности средств защиты...

Разработка портала по исследованию уязвимостей веб-приложений и сайтов

В статье описывается разработка интерактивного образовательного портала для исследования уязвимостей веб-приложений. Представленный инструмент позволяет практиковаться в выявлении и устранении угроз информационной безопасности, таких как SQL-инъекция...

Современные системы автоматизированного динамического анализа вредоносных файлов

Статья посвящена исследованию трех современных систем автоматизированного динамического анализа вредоносных файлов: Cuckoo Sandbox, Anubis и DRAKVUF. Показано значение подобных систем в области изучения функциональности вредоносных программ. Раскрыты...

Информационная безопасность дистанционной работы в условиях пандемии

В данной статье рассматриваются основы информационной безопасности сотрудников, которые осуществляют свою трудовую деятельность на удаленной работе. Показаны основные уязвимости и угрозы, характерные для удаленной работы и безопасности удаленного дос...

Классификация состояний информационной системы по критерию безопасности

В статье рассмотрена проблема идентификации нарушений безопасности в информационной системе предприятия посредством анализа и классификации событий системы. Проанализирована динамика нарушений безопасности информации в организации. Сделан вывод, что ...

Информационная безопасность в системе государственной и муниципальной службы при реализации системы «Умный город» (SmartCity)

В статье анализируется тема информационной безопасности в системе государственного и муниципального управления в Российской Федерации, а также влияние на систему «Умный город» SmartCity.

Применение системы управления проектами для организации работы специалиста по безопасности в образовательной организации

В данной статье анализируются существующие системы управления проектами. Исследование автоматизации управления в образовательных учреждениях выявило необходимость оптимизации рабочего процесса специалистов по безопасности. В статье представлены опред...

Разработка DLP-системы с использованием алгоритмов глубокого анализа трафика

В ходе научной работы рассмотрены основные лидеры рынка Data Leak Protection — систем, предназначенных для корпоративных сетей малого и среднего бизнеса. Проведен сравнительный анализ рассмотренных систем по каналам утечки информации и выявлены сущес...