Оценка эффективности использования сигнально-кодовых конструкций на примере технологии DVB-T2

Авторы: Пешкин Антон Михайлович, Грязнов Дмитрий Александрович

Рубрика: 2. Электроника, радиотехника и связь

Опубликовано в

Дата публикации: 03.07.2018

Статья просмотрена: 507 раз

Библиографическое описание:

Пешкин, А. М. Оценка эффективности использования сигнально-кодовых конструкций на примере технологии DVB-T2 / А. М. Пешкин, Д. А. Грязнов. — Текст : непосредственный // Технические науки: проблемы и перспективы : материалы VI Междунар. науч. конф. (г. Санкт-Петербург, июль 2018 г.). — Санкт-Петербург : Свое издательство, 2018. — С. 24-27. — URL: https://moluch.ru/conf/tech/archive/288/14426/ (дата обращения: 19.04.2025).

Ключевые слова: сигнально-кодовые конструкции, информационная эффективность, энергетика, модуляция, QAM

Базовым инструментом удовлетворения требований к передаче информации при ограниченном ресурсе канала связи является применение информационно ёмких сигналов — сигналов многопозиционной модуляции. Вопросами обработки и передачи сигналов занимается теория потенциальной помехоустойчивости, основателем которой является Котельников В. А. В современных телекоммуникационных системах широко используются такие виды модуляции, как QPSK, QAM-16, QAM-64, QAM-256.

В то же время применение многопозиционной модуляции приводит к ухудшению качества связи. Данная проблема решается применением помехоустойчивых кодов, вопросами формирования которых занимается теория помехоустойчивого кодирования. Однако, при помехоустойчивом кодировании ресурсы канала используются как для передачи сообщений источника, так и для передачи избыточных сообщений, в результате чего уменьшается информационная ёмкость сообщений, передаваемых по каналу связи.

Наиболее распространенными видами помехоустойчивого кодирования, которые используются в современных телекоммуникационных системах, являются непрерывные коды, двоичные блочные коды (БЧХ, LDPC), недвоичные блочные коды Рида-Соломона, каскадные коды. Выбор в канале связи с известными параметрами рационального сочетания в одном сигнале вида модуляции с максимально допустимой кратностью и эффективностью исправляя кода, который обеспечивает необходимую достоверность, приводит к понятию сигнально-кодовой конструкции.

Рассмотрим эффективность использования сигнально-кодовых конструкций на примере стандарта DVB-T2. Для оценки информационной эффективности сигнально-кодовых конструкций, используемых в стандарте DVB-T2, приведем таблицу комбинаций помехоустойчивых кодов и видов модуляции, используемых в стандарте:

Таблица 1

Наборы значений кодовых скоростей от модуляции втехнологии DVB-T2

|

Модуляция |

Кодирование, rc |

|||||

|

QPSK |

1/2 |

3/5 |

2/3 |

3/4 |

4/5 |

5/6 |

|

QAM-16 |

1/2 |

3/5 |

2/3 |

3/4 |

4/5 |

5/6 |

|

QAM-64 |

1/2 |

3/5 |

2/3 |

3/4 |

4/5 |

5/6 |

|

QAM-256 |

1/2 |

3/5 |

2/3 |

3/4 |

4/5 |

5/6 |

Как видно из таблицы 1, для каждого вида модуляции может использоваться кодовая конструкция с любой из перечисленных кодовых скоростей. Очевидно, что выбор конкретной СКК зависит от отношения сигнал / шум в канале связи. Поэтому, для оценки информационной эффективности зададимся рабочим диапазоном отношение сигнал / шум [h2min; h2max] на входе демодулятора и для каждого набора СКК определим, для которого значения h2 информационная эффективность будет наибольшая. Пусть необходимо обеспечить достоверность на выходе декодера на уровне P=10–7

Приведем алгоритм определения информационной эффективности СКК DVB-T2.

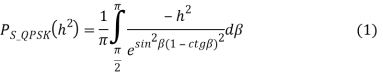

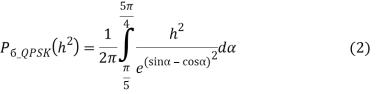

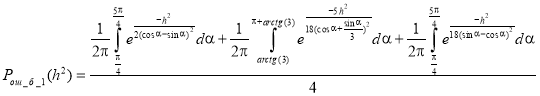

Первый шаг. Для заданного диапазона отношение сигнал / шум [h2min; h2max] определим канальную вероятность ошибки для каждого вида модуляции используя выражения [1–3]. Для примера приведем выражения для поиска канальной вероятности ошибки для QPSK и QAM-16:

,(3)

,(3)

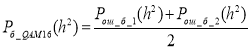

где Pош_б_1 та Pош_б_2 вычисляются на основании выражений:

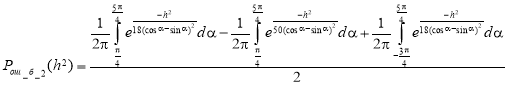

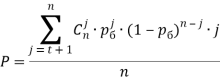

Второй шаг. Для каждой вероятности ошибки определим вероятность ошибки после внутреннего декодера БЧХ pin. Для этого воспользуемся выражением для биномиального распределения [4], где P = pin:

(4)

(4)

Третий шаг. Для каждой pin определим вероятность ошибки после внутреннего декодера LDPC, которая и будет результирующей вероятностью ошибки каскадного кода P. Для определения вероятности на выходе декодера аналогично предыдущему шагу воспользуемся выражением (4), в котором pб= pin.

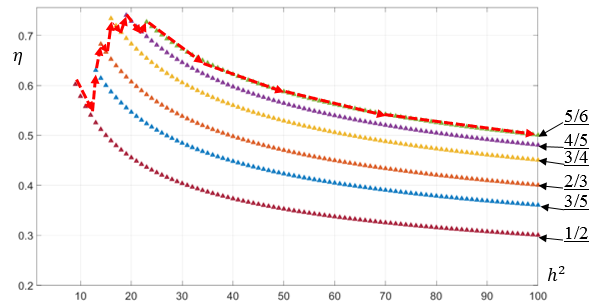

Четвертый шаг. Построим зависимость информационной эффективности от энергетики для каждого вида модуляции и каждого каскадного кода — рис.1.

Отметим, что рис.1 построен при условии обеспечения необходимой достоверности. Из рисунка видно, что существуют пороговые значения энергетики h2, для которых невозможно обеспечить необходимую достоверность, используя выбранный помехоустойчивый код. Например, для модуляции QAM-16 и каскадного кода со скоростью rc=1/2 можно достичь необходимой достоверности при энергетике ![]() , для для rc=3/5 —

, для для rc=3/5 — ![]() и т. д.

и т. д.

Рис. 1. Зависимость информационной эффективности от энергетики при модуляции QAM-16 и каскадном кодировании для стандарта DVB-T2

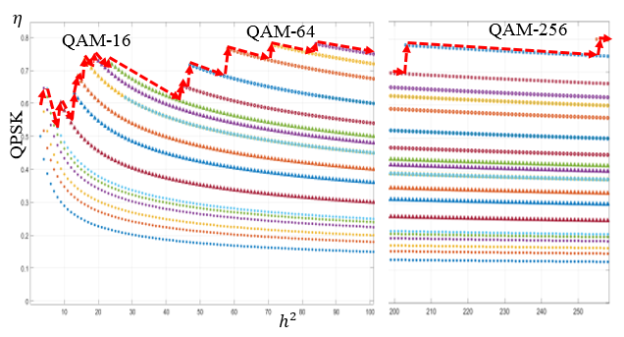

Рис. 2. Зависимость информационной эффективности от энергетики для модуляций QPSK, QAM-16, QAM-64, QAM-256 и каскадном кодировании, которое применяется в стандарте DVB-T2 с кодовыми скоростями: 1/2, 3/5, 2/3, 3/4, 4/5, 5/6

С другой стороны, использование помехоустойчивого кода с большей кодовой скоростью позволяет повысить информационную эффективность. Таким образом, для каждого h2, при ![]() , существует лучший помехоустойчивый код, который позволяет передавать сообщения с максимальной информационной эффективностью и заданной достоверностью. Последовательность переходов между видами модуляции и кодирования с увеличением энергетики показана на рис. 2 красными стрелками.

, существует лучший помехоустойчивый код, который позволяет передавать сообщения с максимальной информационной эффективностью и заданной достоверностью. Последовательность переходов между видами модуляции и кодирования с увеличением энергетики показана на рис. 2 красными стрелками.

На рис. 2. изображена информационная эффективность для различных видов модуляции и помехоустойчивых кодов. Из рисунка видно, что с увеличением энергетики для достижения максимума информационной эффективности целесообразно делать постепенные переходы от менее скоростных помехоустойчивых кодов к более скоростным, и от менее информационно ёмких видов модуляции к более информационно ёмким.

Пятый шаг. Находятся экстремумы полученных линий информационной эффективности и осуществляется их сравнение с реальными значениями энергетики, при которых происходят переходы от одной СКК к другой. Найденные экстремумы приведены в таблице 2.

Таблица 2

Пороговые значения переходов h2, при которых целесообразно переключение вида модуляции или кодирования для стандарта DVB-T2

|

Модуляция |

Кодирование, rc / Энергетика переходов h2 |

|||||||||||

|

QPSK |

1/2 |

3/5 |

3 |

2/3 |

3/4 |

4 |

4/5 |

|

5/6 |

5 |

||

|

QAM-16 |

1/2 |

9 |

3/5 |

13 |

2/3 |

14 |

3/4 |

16 |

4/5 |

19 |

5/6 |

23 |

|

QAM-64 |

1/2 |

28 |

3/5 |

45 |

2/3 |

47 |

3/4 |

58 |

4/5 |

71 |

5/6 |

84 |

|

QAM-256 |

1/2 |

85 |

3/5 |

155 |

2/3 |

161 |

3/4 |

203 |

4/5 |

255 |

5/6 |

>300 |

Литература:

- Прокис Д. Цифровая связь [Текст] / Д. Прокис; пер. с англ. — М.: Радио и связь, 2000. — 800 с.

- Прокопенко Е. А. Повышение информационных возможностей каналов с многопозиционными сигналами в системах беспроводной связи [Текст]: диссертация кандидата технических наук: 05.12.02 / К. А. Прокопенко; Киев, НТУУ «КПИ». — К.: 2011. — 175 с..

- Рубцов А. Е. Влияние неточности оценки канала на вероятность битовых ошибок систем связи с М-QAM модуляцией [Текст] / А. Е. Рубцов, В. С. Шпагина // Труды (седьмой) научной конференции по радиофизике, 7 мая 2003. Ред. А. В. Якимов. — Нижний Новгород: ТАЛАМ, 2003. — c. 216–217.

- Морелос-Сарагоса Р. Искусство помехоустойчивого кодирования. Методы, алгоритмы, применение. -М.: Техносфера, 2005–320с.

Ключевые слова

энергетика, модуляция, QAM, сигнально-кодовые конструкции, информационная эффективностьПохожие статьи

Реализация метода прямого цифрового синтеза гармонического сигнала на платах Altera DE2–115 и Data Conversion HSMC

В статье авторы реализуют метод прямого цифрового синтеза гармонических сигналов на платах Altera DE2–115 и Data Conversion HSMC.

Технология mesh-сети

Работа посвящена анализу особенностей распространения информации в высокочастотных mesh-сетях. Рассмотрен алгоритм работы кольца с маркерным доступом.

Преимущества применения MOSFET модулей с изолированным основанием перед дискретными аналогами

Разобраны ключевые проблемы применения дискретных компонентов. Определены основные преимущества модулей с изолированным основанием.

Использование обобщенных параметров группирующихся стираний и ошибок для адаптивного выбора длины блока в системах передачи данных

В статье рассмотрена иерархическая модель источника ошибок и стираний, описываемая моделью Пуртова с Марковской цепью переходов состояний при передаче данных по нестационарным каналам. Установлена зависимость степени группирования, средней кратности ...

Исследование возможностей технологии RFID

В работе рассмотрены основные принципы работы технологии радиочастотной идентификации (RFID). Исследованы наиболее востребованные сферы применения систем на основе технологии RFID и продемонстрирована возможность создания такой системы.

Технология MOCN как способ решения проблем дефицита радиочастот

В статье автор пытается показать перспективность реализации технологии MOCN на сетях связи четвертого поколения.

OFDM-сигналы в телекоммуникационных системах беспроводной передачи данных

В данной работе рассматривается текущее состояние ряда протоколов беспроводной связи, даётся оценка перспективам их применения и предлагаются варианты актуальных направлений исследований по обеспечению защиты информации в беспроводных сетях.

Похожие статьи

Реализация метода прямого цифрового синтеза гармонического сигнала на платах Altera DE2–115 и Data Conversion HSMC

В статье авторы реализуют метод прямого цифрового синтеза гармонических сигналов на платах Altera DE2–115 и Data Conversion HSMC.

Технология mesh-сети

Работа посвящена анализу особенностей распространения информации в высокочастотных mesh-сетях. Рассмотрен алгоритм работы кольца с маркерным доступом.

Преимущества применения MOSFET модулей с изолированным основанием перед дискретными аналогами

Разобраны ключевые проблемы применения дискретных компонентов. Определены основные преимущества модулей с изолированным основанием.

Использование обобщенных параметров группирующихся стираний и ошибок для адаптивного выбора длины блока в системах передачи данных

В статье рассмотрена иерархическая модель источника ошибок и стираний, описываемая моделью Пуртова с Марковской цепью переходов состояний при передаче данных по нестационарным каналам. Установлена зависимость степени группирования, средней кратности ...

Исследование возможностей технологии RFID

В работе рассмотрены основные принципы работы технологии радиочастотной идентификации (RFID). Исследованы наиболее востребованные сферы применения систем на основе технологии RFID и продемонстрирована возможность создания такой системы.

Технология MOCN как способ решения проблем дефицита радиочастот

В статье автор пытается показать перспективность реализации технологии MOCN на сетях связи четвертого поколения.

OFDM-сигналы в телекоммуникационных системах беспроводной передачи данных

В данной работе рассматривается текущее состояние ряда протоколов беспроводной связи, даётся оценка перспективам их применения и предлагаются варианты актуальных направлений исследований по обеспечению защиты информации в беспроводных сетях.